Open Source Vernachlässigung: Hintergrund und Risiken verstehen

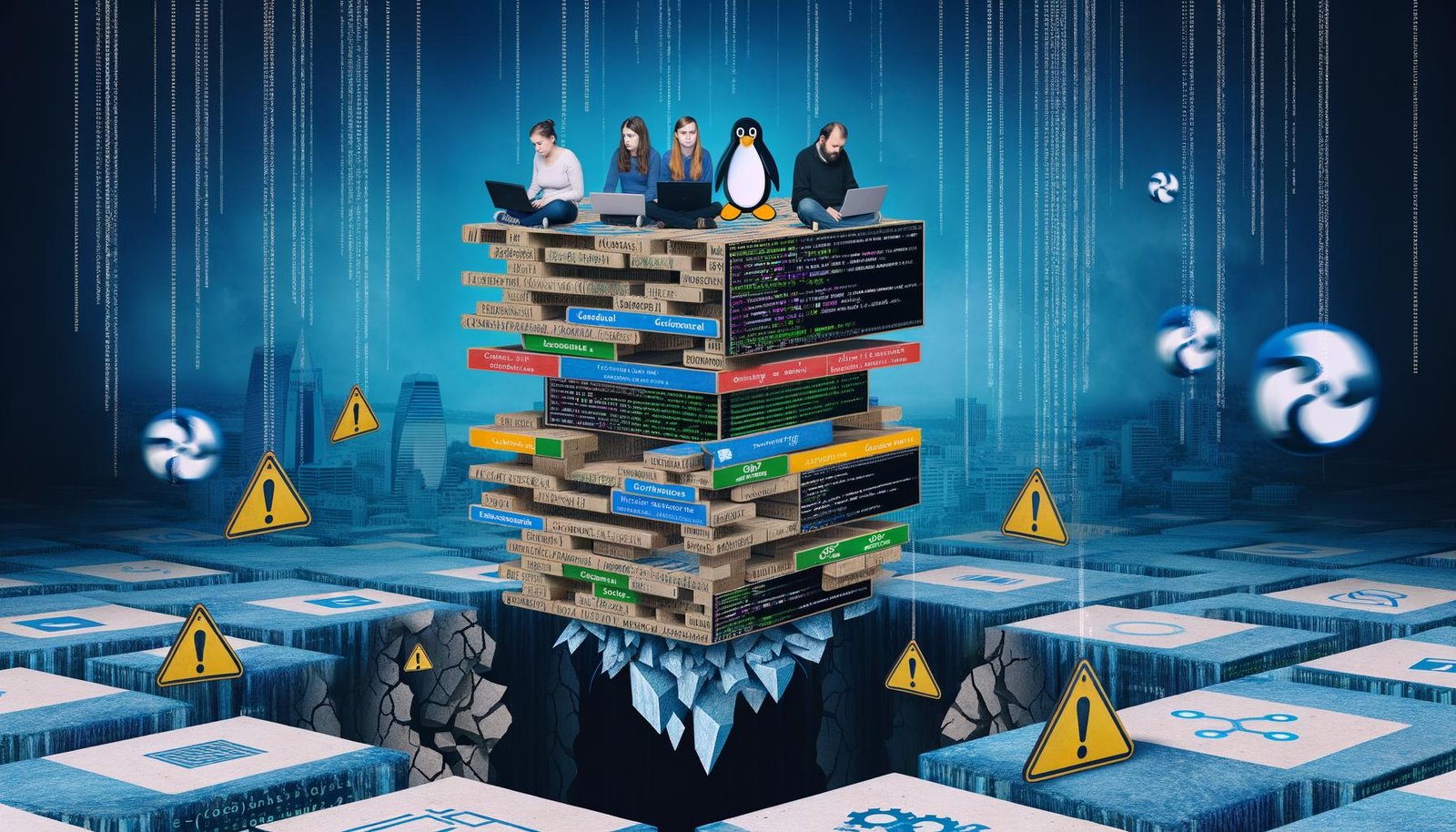

Du nutzt Open Source, weil es “kostenlos” ist, flexibel, und alle coolen Tools darauf basieren? Gratulation: Du bist Teil eines riesigen Experiments, in dem Millionen Entwickler weltweit für dich schuften – oft ohne Bezahlung, ohne Rückhalt, ohne echtes Sicherheitsnetz. Wer Open Source als Selbstverständlichkeit betrachtet, spielt mit dem Feuer. In diesem Artikel zerlegen wir gnadenlos, warum die Vernachlässigung von Open Source nicht nur dein Projekt, sondern das gesamte digitale Fundament ins Wanken bringt – und welche Risiken wirklich hinter dem vermeintlichen Gratis-Versprechen stecken.

- Open Source: Die unsichtbare Basis des Internets – und warum sie niemand pflegt

- Die fünf größten Risiken der Open Source Vernachlässigung – vom Sicherheitsdesaster bis zum Totalausfall

- Warum Wartung, Updates und Community-Engagement keine Option, sondern Überlebensnotwendigkeit sind

- Wie Unternehmen fahrlässig von Open Source profitieren und damit eigene Projekte in Gefahr bringen

- Typische Fehler bei Open Source Software – und wie du sie schonungslos aufdeckst

- Die Rolle von Supply-Chain-Attacken und Zero-Day-Lücken im Open Source Kontext

- Schritt-für-Schritt-Checkliste: Wie du Open Source richtig nutzt und absicherst

- Warum “kostenlos” oft das teuerste Versprechen in der IT ist

- Was Entwickler und Entscheider sofort ändern müssen, um das Risiko zu minimieren

- Kritisches Fazit: Open Source als Rückgrat der Digitalisierung – und warum Ignoranz hier tödlich ist

Open Source klingt nach Freiheit, nach Innovation, nach unbegrenzten Möglichkeiten. Aber die Wahrheit ist: Das digitale Ökosystem, auf dem heute fast jede Website, App und Cloud-Infrastruktur läuft, ist ein fragiles Kartenhaus aus fremdgepflegtem Code. Die Open Source Vernachlässigung ist dabei das schmutzige Geheimnis der Branche. Unternehmen profitieren schamlos von “kostenlosen” Bibliotheken, während sie Wartung, Sicherheit und Community-Engagement ignorieren. Die Folge: Sicherheitslücken, Abhängigkeiten, die niemand mehr versteht, und ein ständiges Risiko für Supply-Chain-Attacken. Wer Open Source als billige Ressource behandelt, zahlt am Ende drauf – mit Datenverlust, Imageschäden und manchmal dem Komplettausfall ganzer Systeme.

Open Source ist kein Selbstbedienungsladen, sondern ein Netzwerk aus Kollaboration, Verantwortung und ständiger Pflege. Die Vernachlässigung beginnt mit fehlenden Updates, geht über toxische Abhängigkeitsketten und endet bei Zero-Day-Exploits, die tagelang unentdeckt bleiben. Die meisten Unternehmen wissen nicht einmal, welche Open Source Komponenten sie überhaupt einsetzen – und geben sich der Illusion hin, dass schon “jemand anderes” die Probleme löst. Wer so denkt, hat die digitale Realität nicht verstanden. In diesem Artikel zeigen wir, warum Open Source Vernachlässigung das größte IT-Risiko der nächsten Jahre ist – und wie du dich davor schützt.

Open Source Software: Fundament des Netzes – und das große Wartungsproblem

Open Source Software ist längst kein Nischenphänomen mehr. Laut aktuellen Studien laufen über 90% aller modernen Webanwendungen auf Open Source Komponenten. Von Linux-Servern über Frameworks wie React, Vue oder Django bis hin zu Datenbanken wie PostgreSQL oder MySQL – überall steckt Open Source drin. Das Problem: Die Wartung und Pflege dieser Projekte bleibt oft an wenigen, meist unbezahlten Entwicklern hängen. Unternehmen und Agenturen integrieren Bibliotheken, Plugins und Frameworks blind, ohne zu prüfen, wie aktiv sie gepflegt werden oder ob kritische Bugs bekannt sind.

Das große Wartungsproblem bei Open Source beginnt schon bei der Struktur: Viele Projekte entstehen aus privater Initiative, wachsen schnell und werden dann von einer kleinen Community getragen. Kommerzielle Nutzer verlassen sich darauf, dass “irgendwer” schon für Updates sorgt. Doch was, wenn die Hauptentwickler abspringen, das Projekt verwaist oder ein kritischer Bug nicht behoben wird? Genau hier liegt die zentrale Schwachstelle der Open Source Vernachlässigung. Die technische Schuld wächst – und mit ihr das Risiko.

Niemand würde auf die Idee kommen, eine Brücke zu überqueren, deren Wartung niemand kontrolliert. Im digitalen Raum passiert das täglich: Unternehmen bauen ihre gesamte Infrastruktur auf Bibliotheken, deren Wartungszustand sie nicht kennen. Der Preis: Unkalkulierbare Sicherheitsrisiken, Abhängigkeitsfallen und am Ende oft teure Notfallaktionen.

Die Lösung? Open Source muss als kritische Infrastruktur behandelt werden. Wer Open Source einsetzt, hat die Pflicht, Wartungszyklen, Issue-Tracker und Entwickler-Communitys aktiv zu verfolgen – und sich gegebenenfalls auch finanziell oder personell zu beteiligen. Alles andere ist grob fahrlässig und gefährdet nicht nur einzelne Projekte, sondern das gesamte digitale Ökosystem.

Die größten Risiken der Open Source Vernachlässigung: Sicherheitslücken, Abhängigkeiten und Exploits

Der Begriff Open Source Vernachlässigung taucht in keinem IT-Handbuch auf, aber jeder CTO kennt das Problem. Die Risiken sind vielfältig – und werden häufig unterschätzt, weil “alle” Open Source verwenden. Doch gerade die Allgegenwart ist das Problem: Eine Sicherheitslücke in einer populären Bibliothek wie log4j, OpenSSL oder npm-Paketen betrifft plötzlich Millionen Dienste weltweit.

Die fünf größten Risiken lassen sich klar benennen:

- Sicherheitslücken durch fehlende Updates: Ungepatchte Libraries sind das Einfallstor für Angreifer. Je länger ein Projekt nicht aktualisiert wird, desto größer das Risiko eines Exploits.

- Abhängigkeitskaskaden: Moderne Anwendungen hängen von Dutzenden, oft Hunderten Open Source Modulen ab. Ein Fehler in einer einzigen, tief verschachtelten Dependency kann ganze Anwendungen kompromittieren – und niemand merkt es, bis es zu spät ist.

- Verwaiste Projekte: Wenn Maintainer abspringen oder die Community inaktiv wird, bleiben kritische Bugs ungelöst. Unternehmen merken das oft erst, wenn ein Feature plötzlich nicht mehr funktioniert oder Sicherheitswarnungen ignoriert wurden.

- Supply-Chain-Attacken: Angreifer nutzen Open Source als Einfallstor, indem sie gezielt beliebte Pakete kompromittieren oder Fake-Bibliotheken einschleusen. Die SolarWinds- und event-stream-Vorfälle sind nur die Spitze des Eisbergs.

- Fehlende Dokumentation und Know-how: Viele Open Source Projekte werden schlecht dokumentiert. Wird ein Modul nicht mehr gepflegt, fehlt oft jegliches Wissen darüber, wie es funktioniert oder ausgetauscht werden kann – ein Albtraum für jeden Admin.

Die Open Source Vernachlässigung ist also kein abstraktes Problem, sondern eine tickende Zeitbombe. Wer nicht weiß, welche Komponenten im Einsatz sind, woher sie stammen und wie sie gepflegt werden, handelt fahrlässig. Und genau hier scheitern selbst große Unternehmen immer wieder – mit teuren, oft öffentlichen Konsequenzen.

Typische Fehler bei Open Source in Unternehmen – und wie du sie erkennst

Die meisten Unternehmen nutzen Open Source wie einen Selbstbedienungsladen: Man greift sich, was passt, baut darauf auf – und ignoriert alles, was mit Wartung, Community oder Security zu tun hat. Die Folge: Schon beim ersten größeren Sicherheitsvorfall zeigt sich, dass niemand einen Überblick über die eingesetzten Komponenten, deren Abhängigkeiten oder deren Wartungsstand hat. Willkommen im echten Risiko-Cluster!

Typische Fehler im Umgang mit Open Source sind:

- Keine Inventarisierung: Es existiert keine zentrale Liste aller eingesetzten Open Source Komponenten, Versionen oder Herkunft.

- Keine Update-Strategie: Updates werden nur installiert, wenn “etwas nicht mehr funktioniert”. Sicherheitsrelevante Patches werden tagelang ignoriert.

- Blindes Vertrauen: Es wird davon ausgegangen, dass Open Source “sicher” ist, weil viele Entwickler den Code sehen könnten – tatsächlich schauen aber die wenigsten wirklich hin.

- Keine Beteiligung an der Community: Unternehmen profitieren, beteiligen sich aber weder finanziell noch mit Code oder Bug-Reports an der Weiterentwicklung.

- Ungeprüfte Abhängigkeiten: Neue Libraries werden installiert, ohne zu prüfen, wie aktiv sie gepflegt werden oder wie viele andere Projekte daran hängen.

Wer wissen will, wie gesund sein Open Source Stack wirklich ist, muss knallhart inventarisieren. Tools wie Software Composition Analysis (SCA), Dependency-Scanner oder Vulnerability-Checker sind Pflicht. Sie decken auf, welche Versionen im Einsatz sind, wo kritische Lücken bestehen und wie schnell auf neue Releases reagiert werden muss. Ohne diese Transparenz bleibt Open Source ein unkalkulierbares Risiko – und die nächste Sicherheitslücke ist nur eine Frage der Zeit.

Supply-Chain-Attacken und Zero-Day-Lücken: Das unterschätzte Risiko im Open Source Bereich

Open Source Vernachlässigung ist der perfekte Nährboden für Supply-Chain-Attacken. Hacker haben längst verstanden, dass Unternehmen ihre Software-Pipelines auf “fremden” Code stützen, den niemand kontrolliert. Ein gezielter Angriff auf ein populäres npm-Paket, eine Backdoor in ein Python-Modul oder ein schädliches Update in einem Docker-Image – und schon sind tausende Anwendungen kompromittiert. Die SolarWinds-Attacke war nur ein Vorgeschmack auf das, was noch kommt.

Zero-Day-Lücken in Open Source Komponenten sind besonders kritisch. Sie werden oft erst entdeckt, wenn die Angreifer bereits aktiv sind – und dann beginnt das Wettrennen zwischen Community, Maintainer und Unternehmen. Wer Open Source vernachlässigt, hat keine Prozesse, um schnell auf neue Schwachstellen zu reagieren. Updates werden verschleppt, Abhängigkeiten nicht überprüft – und das Risiko steigt exponentiell.

Was viele unterschätzen: Supply-Chain-Attacken treffen oft nicht direkt das Zielunternehmen, sondern schleichen sich über Drittsysteme ein. Eine einzige kompromittierte Library reicht, um Zugang zu sensiblen Daten, Produktionssystemen oder Kundendatenbanken zu verschaffen. Die Angreifer setzen gezielt auf die Trägheit und Intransparenz in Unternehmen, die Open Source als Selbstverständlichkeit betrachten.

Wer sich schützen will, braucht mehr als nur einen guten Virenscanner. Es geht um Transparenz, kontinuierliches Monitoring und schnelle Reaktionsfähigkeit. Unternehmen müssen wissen, welche Komponenten sie einsetzen, wie diese gepflegt werden – und wie im Ernstfall schnell und automatisiert gepatcht werden kann. Alles andere ist digitaler Leichtsinn und öffnet Hackern Tür und Tor.

Schritt-für-Schritt: So schützt du dich vor den Risiken der Open Source Vernachlässigung

Open Source sicher zu nutzen ist kein Hexenwerk – aber es erfordert Disziplin, klare Prozesse und die Bereitschaft, Verantwortung zu übernehmen. Hier die wichtigsten Schritte, um Open Source Risiken zu minimieren und die Vernachlässigung zu beenden:

- Inventarisierung aller Open Source Komponenten

Erfasse alle eingesetzten Bibliotheken, Frameworks und Tools samt Versionen und Herkunft. Ohne vollständige Transparenz hast du keine Chance, Risiken zu erkennen. - Kontinuierliche Überwachung auf Schwachstellen

Setze automatisierte Tools wie Snyk, OWASP Dependency-Check oder GitHub Dependabot ein, um neue Sicherheitslücken sofort zu erkennen. - Klare Update- und Patch-Strategie

Definiere feste Zyklen für Updates. Bei kritischen Lücken gilt: Sofort patchen, nicht erst, wenn “Zeit ist”. - Abhängigkeitsmanagement einführen

Nutze Lockfiles, Versionskontrolle und Auditing, um Abhängigkeitsketten transparent und kontrollierbar zu halten. - Bewertung und Auswahl von Open Source Projekten

Prüfe vor dem Einsatz die Aktivität, Community-Größe, Release-Frequenz und Sicherheits-Historie eines Projekts. - EngagementEngagement: Metrik, Mythos und Marketing-Motor – Das definitive 404-Glossar Engagement ist das Zauberwort im Online-Marketing-Dschungel. Gemeint ist damit jede Form der aktiven Interaktion von Nutzern mit digitalen Inhalten – sei es Like, Kommentar, Klick, Teilen oder sogar das genervte Scrollen. Engagement ist nicht nur eine Kennzahl, sondern ein Spiegel für Relevanz, Reichweite und letztlich: Erfolg. Wer glaubt, Reichweite allein bringt... in der Community

Beteilige dich aktiv: Melde Bugs, liefere Patches, unterstütze Maintainer finanziell oder mit Ressourcen. - Incident-Response-Prozesse definieren

Lege fest, wer im Ernstfall reagiert, wie Schwachstellen kommuniziert und gepatcht werden – und wie Nutzer informiert werden. - Regelmäßige Audits und Penetrationstests

Überprüfe nicht nur den eigenen Code, sondern explizit auch alle externen Komponenten auf Sicherheitslücken. - Dokumentation und Know-how-Transfer sichern

Halte fest, wie Open Source Komponenten integriert sind, welche Konfigurationen genutzt werden – und wie sie im Notfall ersetzt werden können. - Rechtliche und Compliance-Aspekte prüfen

Achte auf Lizenzen, Nutzungsbedingungen und mögliche Haftungsfragen – Open Source ist kein rechtsfreier Raum.

Fazit: Open Source Vernachlässigung – das größte Risiko der Digitalisierung

Wer Open Source als billige Ressource missbraucht, spielt mit dem Feuer. Die Vernachlässigung von Wartung, Sicherheit und Community ist nicht nur ein Betriebsrisiko, sondern ein globales Problem. Sicherheitslücken, Abhängigkeitskaskaden und Supply-Chain-Attacken sind längst keine Theorie mehr, sondern tägliche Realität für Unternehmen aller Größen. Es reicht nicht, Open Source zu nutzen – es ist Pflicht, sich aktiv an Wartung und Weiterentwicklung zu beteiligen.

Die Zukunft der Digitalisierung steht und fällt mit der Stabilität und Sicherheit von Open Source Software. Wer jetzt nicht investiert – in Monitoring, Updates, Community und Transparenz – zahlt später den Preis: Mit Datenverlust, Imageschäden und im schlimmsten Fall mit dem kompletten Ausfall kritischer Systeme. Open Source ist das Rückgrat des digitalen Fortschritts. Aber nur, wenn wir es nicht länger ignorieren.