Remotedesktop einrichten: Cleverer Fernzugriff für Profis

Du sitzt auf Bali, dein Server steht in Berlin – und dein Kunde ruft an, weil „nichts mehr geht“. Willkommen im Zeitalter des Remote-Zugriffs, wo Admins zaubern, Entwickler debuggen und Freelancer ganze Infrastrukturen verwalten – alles, ohne das Sofa zu verlassen. Klingt gut? Ist es auch – vorausgesetzt, du weißt, was du tust. Denn Remotedesktop einrichten ist kein Klick-und-fertig-Thema, sondern ein sicherheitskritischer Drahtseilakt. Hier erfährst du, wie du’s richtig machst – technisch sauber, sicher und skalierbar.

- Was Remotedesktop überhaupt ist – und warum er in keiner IT-Landschaft fehlen darf

- Die besten Protokolle: RDP, VNC, SSH & Co. im direkten Vergleich

- Warum Sicherheit beim Remote Access kein „Feature“, sondern Pflicht ist

- Wie du einen Remotedesktop professionell einrichtest – Schritt für Schritt

- Welche Tools wirklich was taugen – und welche du besser vergisst

- Typische Fehler beim Einrichten von Remote-Zugängen – und wie du sie vermeidest

- VPN, Portweiterleitung und Zwei-Faktor-Authentifizierung – deine neuen besten Freunde

- Remote-Zugriff im Unternehmenskontext: Skalierbarkeit & Compliance

- Remote-Work: Warum flexibler Zugriff nicht gleich fahrlässig sein muss

- Ein kompromisslos ehrliches Fazit zum Thema Fernzugriff

Was ist Remotedesktop? Grundlagen für den cleveren Fernzugriff

Ein Remotedesktop ist kein neumodischer Luxus, sondern die Antwort auf eine simple Frage: Wie greife ich von überall sicher auf meinen Rechner zu, als würde ich direkt davor sitzen? Die Antwort: Mit einem Protokoll, das Eingaben, Mausbewegungen und Bildschirmdarstellung über das Netzwerk überträgt. Klingt simpel – ist technisch aber hochkomplex.

Remote-Zugriff basiert auf Client-Server-Kommunikation. Der Host (also der ferngesteuerte Rechner) stellt eine Sitzung zur Verfügung, die der Client (du oder dein Tool) anfordert. Damit das funktioniert, müssen Protokolle sauber kommunizieren, Ports offen sein und Authentifizierung greifen. Und zwar ohne, dass sich jemand dazwischenhängt. Willkommen in der Welt von RDP (Remote Desktop Protocol), VNC (Virtual Network Computing), SSH (Secure Shell), und TeamViewer & Co.

Professioneller Fernzugriff bedeutet: keine Bastellösungen, keine offenen Ports ins Internet, keine Standardpasswörter. Es bedeutet: Zugriffskontrolle, Verschlüsselung, rollenbasiertes Management und Audit-Funktionalität. Wer denkt, ein RDP-Zugriff über die öffentliche IP sei „schnell gemacht“, hat den Schuss nicht gehört – oder bald ein Botnetz im Wohnzimmer.

Remotedesktop ist mehr als nur ein Tool. Es ist ein strategisches Element moderner IT-Infrastrukturen und ein unverzichtbares Werkzeug für Admins, Entwickler und IT-Dienstleister. Richtig konfiguriert, bietet es ortsunabhängigen Zugriff, effiziente Wartung, schnelle Problemlösung und maximale Flexibilität. Falsch konfiguriert, ist es ein Einfallstor für Cyberkriminelle.

RDP, VNC, SSH und Co.: Die besten Remotedesktop-Protokolle im Vergleich

Wer Remotedesktop einrichten will, hat die Qual der Wahl. Denn Protokoll ist nicht gleich Protokoll – und je nach Use Case sind andere Technologien sinnvoll. Hier der Überblick für alle, die lieber planen als reparieren:

- RDP (Remote Desktop Protocol): Microsofts Standardprotokoll für Windows-Remotesitzungen. Unterstützt Bildschirmübertragung, Audio, Zwischenablage, Druckerumleitung. Problem: standardmäßig unsicher, besonders ohne VPN.

- VNC (Virtual Network Computing): Plattformunabhängig, Open Source, weit verbreitet. Nutzt das RFB-Protokoll, ist aber unverschlüsselt, wenn nicht explizit mit SSH-Tunnel oder VPN kombiniert.

- SSH (Secure Shell): Goldstandard für den Remote-Zugriff auf Linux-Server. Textbasiert, extrem sicher, unterstützt Port-Forwarding, SCP, SFTP. Kein GUI-Zugriff – aber für Profis oft die erste Wahl.

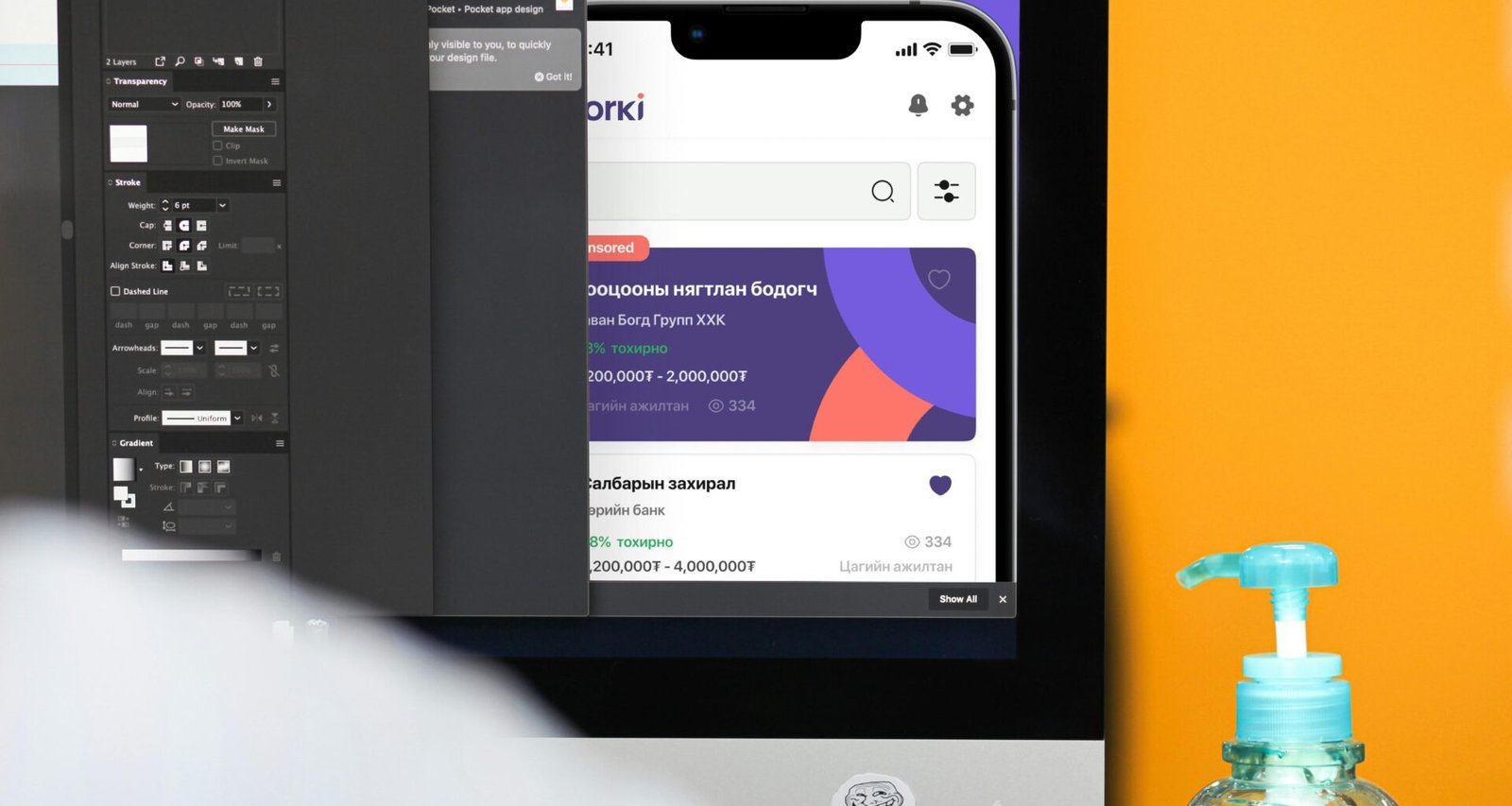

- TeamViewer, AnyDesk & Co.: Kommerzielle Tools mit Fokus auf Einfachheit. Funktionieren out-of-the-box, aber oft mit proprietären Protokollen und Cloud-Relay. Gut für Support, weniger für sensible Infrastruktur.

Für den professionellen Einsatz empfiehlt sich eine Kombination: SSH für Server, RDP über VPN für Windows-Maschinen, und VNC in Ausnahmefällen, wenn keine Alternativen zur Verfügung stehen. Tools wie Guacamole, Remmina oder Royal TS bieten Multi-Protokoll-Unterstützung und erleichtern die Verwaltung.

Wichtig: Kein Protokoll ist per se sicher. Die Sicherheit hängt von der Implementierung ab – und davon, ob du weißt, was du tust. Offene RDP-Ports? Todesurteil. VNC ohne Auth? Einladung zur Übernahme. SSH ohne Key-Pair? Kindergarten.

Remotedesktop sicher einrichten: So schützt du dich vor digitalem Harakiri

Remotedesktop einrichten heißt in erster Linie: Sicherheitsstrategie definieren. Und zwar bevor du den ersten Port öffnest. Denn nichts ist gefährlicher als ein ungeschützter Fernzugriff – insbesondere, wenn er dauerhaft verfügbar ist. Hier die wichtigsten Maßnahmen, die du niemals ignorieren darfst:

- Kein Zugriff ohne VPN: Remotedesktop-Zugänge gehören nie direkt ins Internet. Nutze immer ein VPN (z. B. WireGuard oder OpenVPN), um den Zugriff auf ein internes Netzwerk zu begrenzen.

- Zwei-Faktor-Authentifizierung (2FA): Ganz gleich, welches Tool du nutzt: 2FA ist Pflicht. Ob via TOTP, Hardware-Token oder SMS – zusätzliche Authentifizierung schützt dich vor Credential Stuffing.

- Port-Weiterleitungen vermeiden: NAT-Regeln und Portforwarding sind Sicherheitslücken auf Bestellung. Arbeite mit Jump Hosts oder Bastion-Servern, wenn nötig.

- Whitelisting: Erlaube Zugriffe nur von bestimmten IP-Adressen. Alles andere ist Einladung an die ganze Welt.

- Protokoll-Logging & Monitoring: Jeder Zugriff muss geloggt werden. Tools wie Fail2Ban, Snort oder OSSEC helfen, Angriffe frühzeitig zu erkennen.

Und ja: Das alles klingt nach Aufwand. Ist es auch. Aber Sicherheit ist kein Zustand, sondern ein Prozess. Wer Fernzugriffe nicht absichert, macht sich angreifbar – nicht vielleicht, sondern garantiert. Die Angriffsvektoren sind bekannt: RDP-Brute-Force, Credential Harvesting, Session Hijacking. Und sie funktionieren – jeden Tag, weltweit, millionenfach.

So richtest du einen professionellen Remotedesktop-Zugriff ein – Schritt für Schritt

Genug Theorie. Jetzt geht’s ans Eingemachte. Hier die Schritt-für-Schritt-Anleitung, wie du sicher und skalierbar einen Remotedesktop einrichtest – für Admins mit Anspruch:

- VPN aufsetzen: Installiere einen VPN-Server (z. B. WireGuard oder OpenVPN). Richte Zertifikate und Client-Keys ein. Stelle sicher, dass nur authentifizierte Nutzer Zugriff erhalten.

- Remotedesktop-Dienst aktivieren: Unter Windows RDP über die Systemeinstellungen aktivieren, bei Linux VNC-Server oder xrdp installieren. Firewall konfigurieren, Ports intern freigeben.

- Benutzerrechte einschränken: Nur dedizierte Nutzer mit minimalen Rechten bekommen Zugriff. Admin-Zugänge nur mit zusätzlicher Authentifizierung.

- 2FA aktivieren: Nutze Tools wie Duo, Authy oder FreeOTP zur Absicherung. Viele RDP-VPN-Kombinationen unterstützen 2FA-Plugins.

- Verbindungs-Logging aktivieren: Aktiviere Auditing-Logs und zentralisiere sie mit Syslog, Graylog oder ELK-Stack. So erkennst du Anomalien frühzeitig.

- Client-Software konfigurieren: Nutze sichere Tools wie Remmina, Royal TS oder mRemoteNG. Speichere keine Passwörter lokal, verwende Passwort-Manager mit Master-PIN.

Du willst mehr? Dann setz Bastion-Hosts ein, nutze Reverse Proxy mit Authentifizierung (Stichwort: Guacamole + NGINX + LDAP) und implementiere rollenbasiertes Zugriffskontrollmanagement. Klingt overkill? Ist State of the Art.

Remote-Zugriff im Unternehmen: Skalierbarkeit, Compliance und Kontrolle

In Unternehmen reicht „läuft bei mir“ nicht. Hier geht es um zentral verwaltbare Zugänge, revisionssichere Logs, DSGVO-Compliance und – ganz wichtig – Skalierbarkeit. Wenn du 50 Mitarbeiter aus dem Homeoffice mit Zugriff versorgen willst, brauchst du mehr als eine Quick’n’Dirty-RDP-Verbindung.

Enterprise-Lösungen wie Citrix, Microsoft Remote Desktop Services (RDS), Parallels RAS oder Apache Guacamole bieten zentrale Verwaltung, Multi-Faktor-Auth, Load Balancing und rollenbasiertes Access Management. Kombiniert mit einem Identity Provider (z. B. Azure AD, Okta, Keycloak) lassen sich Rollen und Rechte granular steuern.

Compliance spielt ebenfalls eine Rolle. Zugriff auf Kundendaten? Dann brauchst du Audit-Trails. Zugriff auf Produktionssysteme? Dann brauchst du Change Logging. Zugriff auf alles? Dann brauchst du eine gute Rechtsabteilung.

Fazit: Wer Remotedesktop im Unternehmenskontext einsetzt, sollte Security by Design denken. Das bedeutet: Zugriff nur über VPN, Authentifizierung zentralisiert, Logging verpflichtend und Benutzerzugriffe regelmäßig überprüfen. Klingt nach Arbeit? Willkommen im echten IT-Betrieb.

Fazit: Remotedesktop ist mächtig – aber nur mit Hirn

Remotedesktop einrichten ist keine Nebensache. Es ist ein kritischer Prozess, der über Stabilität, Sicherheit und Effizienz entscheidet – egal ob im Homeoffice, im Rechenzentrum oder auf dem Raspberry Pi im Keller. Wer sich damit nicht auskennt, spielt mit dem Feuer. Wer es richtig macht, gewinnt Flexibilität, Geschwindigkeit und Kontrolle.

Die Tools sind da. Die Protokolle sind bekannt. Die Risiken auch. Es liegt an dir, den Fernzugriff nicht zum Sicherheitsleck zu machen. Also: VPN vor RDP, 2FA vor Komfort, Logging vor Blindflug. Und wenn dir jemand erzählt, dass „TeamViewer reicht“ – dann weißt du, dass du besser nicht denselben Server mit ihm teilst. Willkommen in der Realität. Willkommen bei 404.